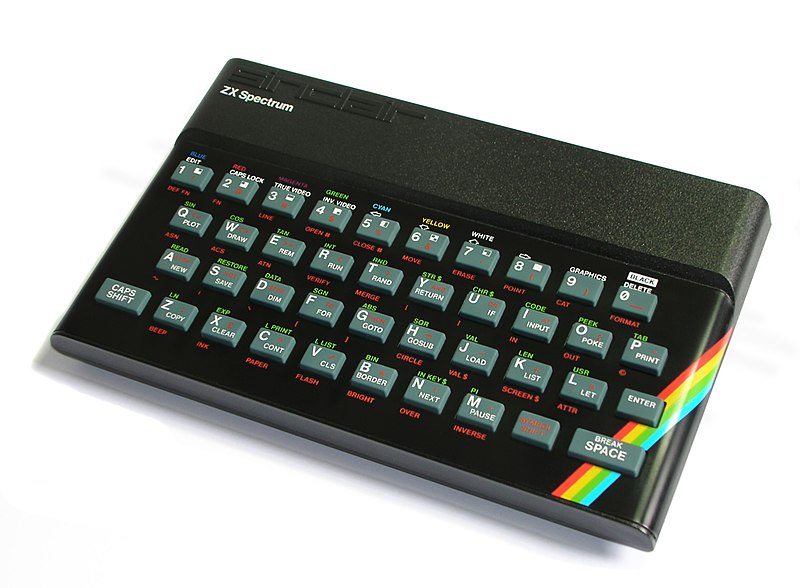

Dopo il Commodore 64, di cui abbiamo parlato recentemente, non poteva mancare nell'appuntamento con la storia dei computer di quando noi 30enni eravamo piccoli lo ZX Spectrum, quello che all'epoca fu il rivale più agguerrito del C64 in quella che fu la prima guerra commerciale dell'informatica.

Prodotto a partire dal 1982 dalla Sinclair Research Ltd era basato sul microprocessore Z80 (chi come me ha fatto l'istituto tecnico probabilmente lo ricorderà, io ci ho studiato il linguaggio Assembly) e specie in Europa entrò in competizione con il computer di Commodore sopratutto per via del prezzo decisamente più abbordabile (al punto che le recensioni dell'epoca parlavano del computer domestico migliore dal punto di vista del rapporto qualità-prezzo).

Prodotto a partire dal 1982 dalla Sinclair Research Ltd era basato sul microprocessore Z80 (chi come me ha fatto l'istituto tecnico probabilmente lo ricorderà, io ci ho studiato il linguaggio Assembly) e specie in Europa entrò in competizione con il computer di Commodore sopratutto per via del prezzo decisamente più abbordabile (al punto che le recensioni dell'epoca parlavano del computer domestico migliore dal punto di vista del rapporto qualità-prezzo).

Il suo successo fu tale che venne copiato/esportato in quasi tutti i paesi, Stati Uniti compresi. Le sue caratteristiche tecniche erano abbastanza in linea con quelle dei computer dell'epoca e prevedevano:

- processore Zilog Z80A a 3,5 MHz

- 16 kB ROM contenente il sistema operativo e l'interprete BASIC in versione personalizzata dall'azienda

- 16 kB RAM (espandibili a 48 KB) a seconda della versione

La novità riguardava però le potenzialità grafiche dello ZX Spectrum. Il computer operava sempre in modalità grafica (un lusso per quei tempi) la memoria video poteva essere indirizzata direttamente ed aveva una risoluzione di 256x192 Pixel.

Nonostante non avesse hardware dedicato espressamente alla grafica come i suoi rivali, lo Spectrum, grazie alla potenza del processore poteva far girare senza problemi i giochi con animazioni e grafica complesse.

Non aveva bisogno di un monitor ma si collegava a qualsiasi TV PAL in bianco e nero o a colori sul canale 36.

Altra caratteristica peculiare era l'estetica: lo Spectrum si presentava con una scocca di colore nero con la banda arcobaleno e la tastiera a 40 tasti in lattice davano un look molto minimale ma che allo stesso tempo faceva molto hacker. Le periferiche utilizzabili erano quelle classiche dell'epoca: il registratore per caricare i programmi da nastro magnetico poteva essere (a differenza del rivale C64) un qualsiasi registratore a cassette da collegare tramite connettori da 3,5mm.

Questo però era sia un limite che un vantaggio: la lentezza di caricamento dei programmi era compensata dal fatto che non c'era bisogno di costose periferiche per utilizzarli, ma bastava un comune mangianastri (che negli anni 80 era disponibile per chiunque).

Era anche dotato di una porta di espansione a cui si potevano collegare joystick, stampante e lettore floppy disk.

Dal punto di vista del software, essendo un computer pensato più per la produttività che per lo svago, erano più gli applicativi per l'home office che non i giochi. In alcuni casi il software era venduto sotto forma di programma da scrivere e compilare di persona. La libreria di software era comunque molto vasta e permetteva di svolgere praticamente qualsiasi compito da ufficio, dai fogli di calcolo all'elaborazione di testi.

Nonostante il successo della prima versione quelle successive (che dovevano vedersela con le prime console a 16bit oltre che con i rivali nel campo dei computer) non riuscirono a replicarne i risultati e la Amstrad che nel frattempo era subentrata alla Sinclair nella produzione, pur non abbandonando il progetto (che nei paesi dell'est ebbe grande successo per via del prezzo concorrenziale) decise di puntare su altri modelli.

Il problema principale è che l'azenda di Mountain View, pur fornendo agli utenti centinaia di servizi gratuiti in qualche modo ne riceve comunque il suo tornaconto. I dati che ogni giorno inviamo in rete (la nostra posizione, i siti che visitiamo, le ricerche che facciamo in rete) sono utilizzati per mostrarci pubblicità mirate sulle pagine che stiamo visitando, che le aziende clienti pagano centinaia di milioni di dollari a Google.

Il problema principale è che l'azenda di Mountain View, pur fornendo agli utenti centinaia di servizi gratuiti in qualche modo ne riceve comunque il suo tornaconto. I dati che ogni giorno inviamo in rete (la nostra posizione, i siti che visitiamo, le ricerche che facciamo in rete) sono utilizzati per mostrarci pubblicità mirate sulle pagine che stiamo visitando, che le aziende clienti pagano centinaia di milioni di dollari a Google.  Sembra proprio che il Pwn20wn 2012 sarà ricordato amaramente dagli sviluppatori di Google e Microsoft: dopo

Sembra proprio che il Pwn20wn 2012 sarà ricordato amaramente dagli sviluppatori di Google e Microsoft: dopo  Bene: a Mountain View dovranno staccare un bell'assegnino da 60mila dollari al

Bene: a Mountain View dovranno staccare un bell'assegnino da 60mila dollari al  Dal punto di vista software non poteva mancare poi il supporto a Siri, il rivoluzionario sistema di dettatura vocale di cui si è tanto parlato nei mesi scorsi, anche se per ora fra le lingue supportate (Inglese, Francese, Tedesco e Giapponese) non compare l'Italiano.

Dal punto di vista software non poteva mancare poi il supporto a Siri, il rivoluzionario sistema di dettatura vocale di cui si è tanto parlato nei mesi scorsi, anche se per ora fra le lingue supportate (Inglese, Francese, Tedesco e Giapponese) non compare l'Italiano. Tutto ci saremmo aspettati, meno che lo stesso padre di Linux, Linus Torvalds, finisse per lamentarsi di come funzionano le cose su alcune distribuzioni.

Tutto ci saremmo aspettati, meno che lo stesso padre di Linux, Linus Torvalds, finisse per lamentarsi di come funzionano le cose su alcune distribuzioni. Il trucco sta tutto nella profonda somiglianza fra Android e Ubuntu, entrambi i sistemi utilizzano infatti il Kernel di Linux, e tale analogia permetterà di integrare completamente i due sistemi in un singolo device a patto che sia abbastanza potente da supportare (o sopportare, dipende da quanto siete catastrofisti) due sistemi operativi che girino contemporaneamente.

Il trucco sta tutto nella profonda somiglianza fra Android e Ubuntu, entrambi i sistemi utilizzano infatti il Kernel di Linux, e tale analogia permetterà di integrare completamente i due sistemi in un singolo device a patto che sia abbastanza potente da supportare (o sopportare, dipende da quanto siete catastrofisti) due sistemi operativi che girino contemporaneamente. Segnale inequivocabile di questa convergenza è la nuova versione di iCloud, che sarà completamente integrata nel sistema e permetterà una completa sincronizzazione dei dispositivi mobili. Sarà possibile non solo sincronizzare le e-mail e il calendario, ma anche le note, i messaggi e tutti gli elementi acquistati tramite Apple Store, iTunes e Game Center. L'accesso sarà ancora più semplice, grazie all'utilizzo dello stesso Apple ID utilizzato per il proprio iCoso.

Segnale inequivocabile di questa convergenza è la nuova versione di iCloud, che sarà completamente integrata nel sistema e permetterà una completa sincronizzazione dei dispositivi mobili. Sarà possibile non solo sincronizzare le e-mail e il calendario, ma anche le note, i messaggi e tutti gli elementi acquistati tramite Apple Store, iTunes e Game Center. L'accesso sarà ancora più semplice, grazie all'utilizzo dello stesso Apple ID utilizzato per il proprio iCoso.  Da Taipei infatti arrivano nuove indiscrezioni riguardanti un per ora fantomatico nuovo tablet di dimensioni minori rispetto a quelle dell'iPad 2. Secondo una fonte vicina al colosso della Mela, i fornitori asiatici di Apple (in particolare LG ed Au Optronics) starebbero testando in segreto un display da 8" con risoluzione simile a quella dell'iPad 2, destinato ad essere montato su un nuovo modello di tablet da inserire nella schiera dei devices da vendere negli Apple Store.

Da Taipei infatti arrivano nuove indiscrezioni riguardanti un per ora fantomatico nuovo tablet di dimensioni minori rispetto a quelle dell'iPad 2. Secondo una fonte vicina al colosso della Mela, i fornitori asiatici di Apple (in particolare LG ed Au Optronics) starebbero testando in segreto un display da 8" con risoluzione simile a quella dell'iPad 2, destinato ad essere montato su un nuovo modello di tablet da inserire nella schiera dei devices da vendere negli Apple Store.